本帖最后由 鱼不是我吃的 于 2017-3-20 17:57 编辑

不得不说,现在的改浏览器首页的方式越来越多,下面就来举个栗子吧(虽然没有完全解决,但是可以为大家提供一个思路)

1、右键浏览器属性查看有没有在快捷方式后面加参数,发现无法点击属性。

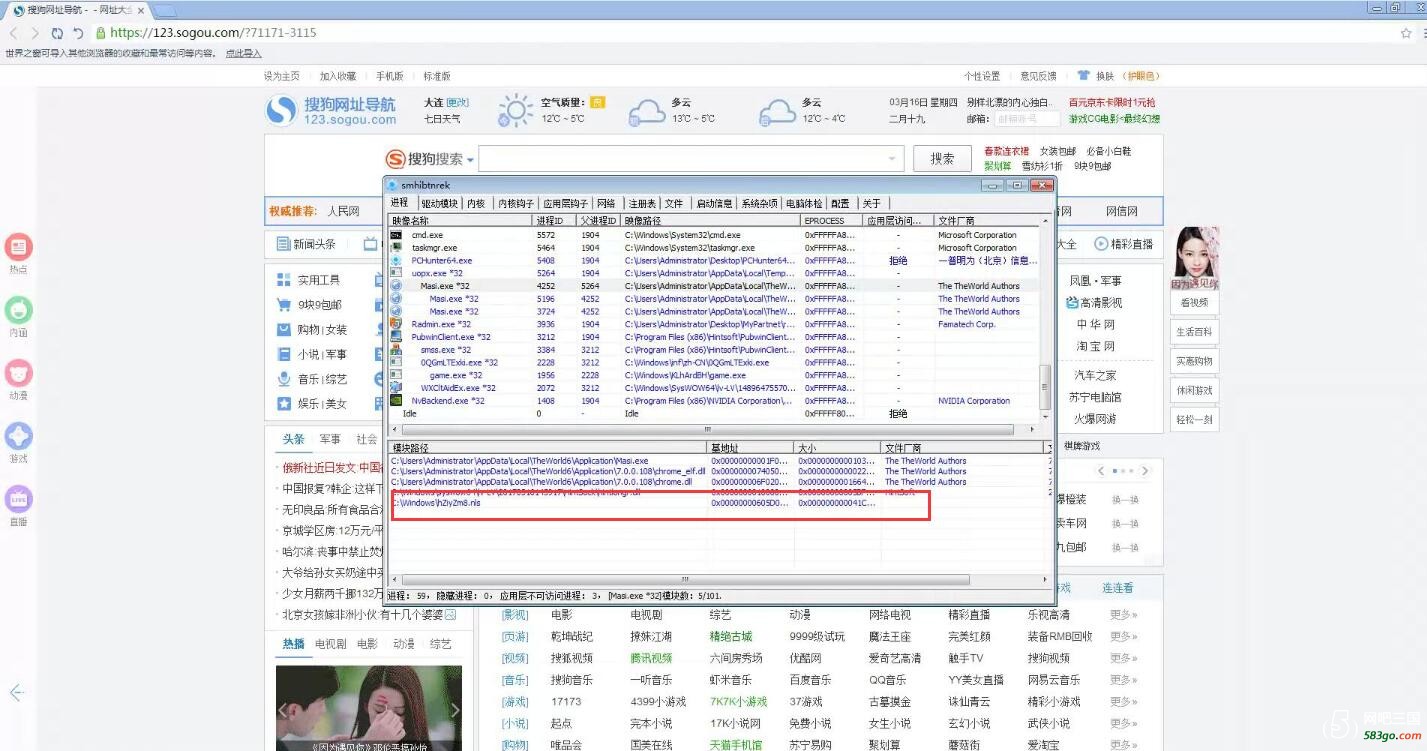

2、查看浏览器下方模块,确实有一个没有签名的,但是改名模块,再次打开浏览器,首页还是被修改

3、使用浏览器内部的修改首页没有效果,排除简单的浏览器首页修改方式

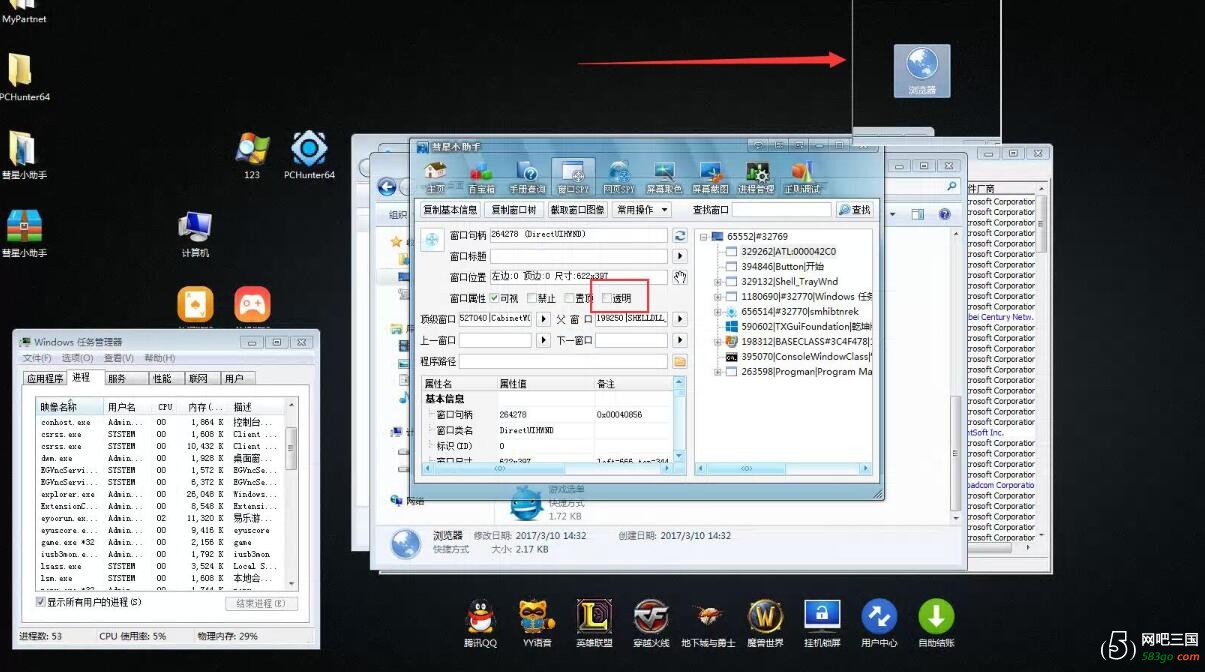

4、因为第1步,有发现右键无法点击属性,所以我怀疑是不是有什么窗口把浏览器遮住了

使用《彗星小助手》,取消窗体透明之后,确实能看到在浏览器上面有一个透明窗口,因为没有程序路径,所以具体检查系统进程,和explore下面的模块

5、在进程中找了一会之后,成功发现一个进程和下面带的一个模块,结束进程后,正常。且重启后,名称不变

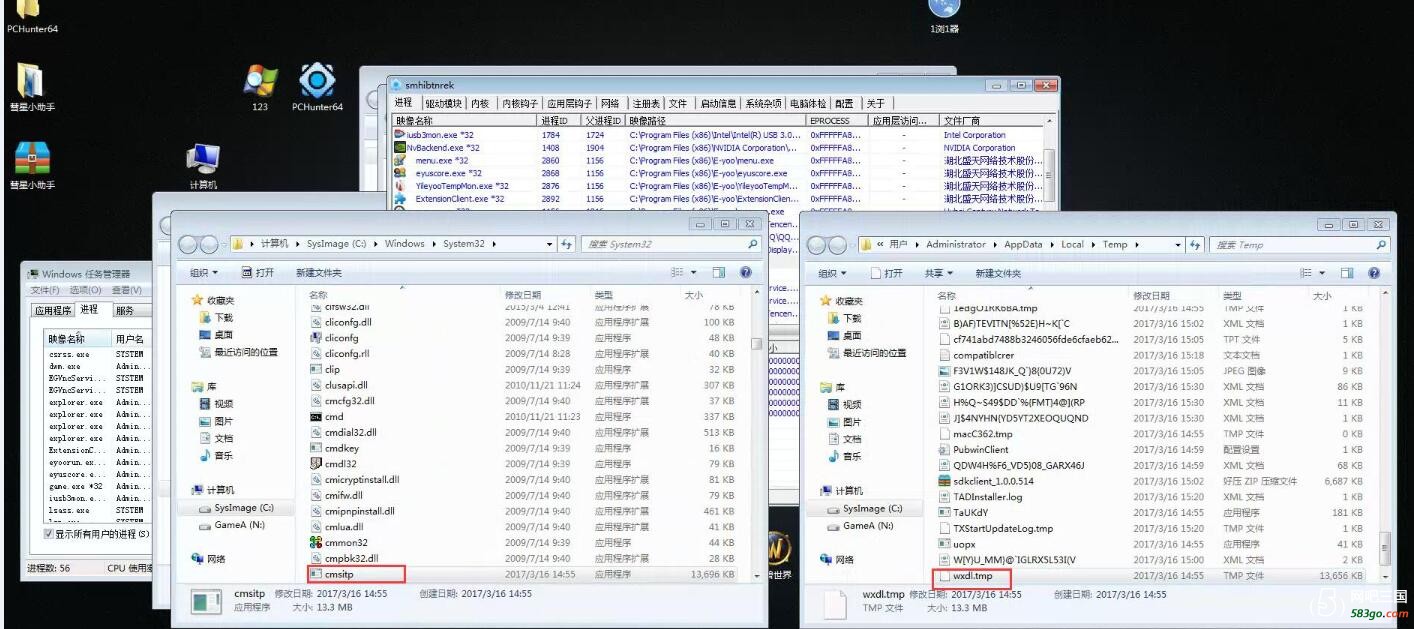

6、因为可以看到具体的文件,可以使用《Process Monitor》来跟一下(Process Monitor 开机启动设置教程)就可以看到程序启动的顺序,这里就不细说了

--------------------------------------------------------------------------------------------

下面属于思路部分

其实大部分广告的情况到操作6基本上就可以看到具体的启动关联,因为时间关系,也没有来得及找到根源

这里根据生成关系,到最上面可以看到,是个explorer.exe,对比过explore的MD5,无异常,那么肯定是被注入了

但是这里已经是日志的最顶部了,并且也没有看到其他有操作explore的记录

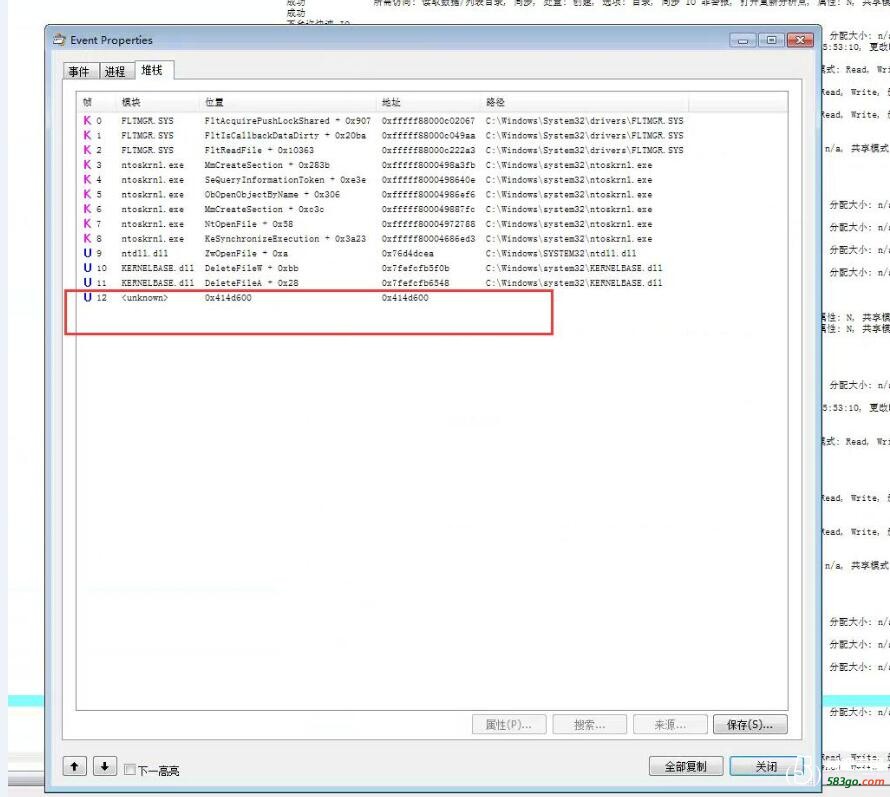

所以直接来看这个explorer堆栈,堆栈里面如果有可疑模块就找那个模块

这里有一个注入dll之后把自己隐藏了 所以堆栈里面显示的是unknown

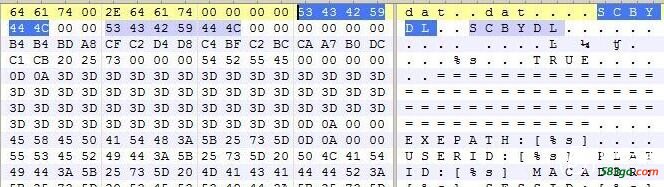

但是有代码的地址 我们把地址记录下来 到pchunter里面去找到那个地址对应的内存 dump出来就是那个dll了

然后再在dll里面找线索

这个dll里面明显有

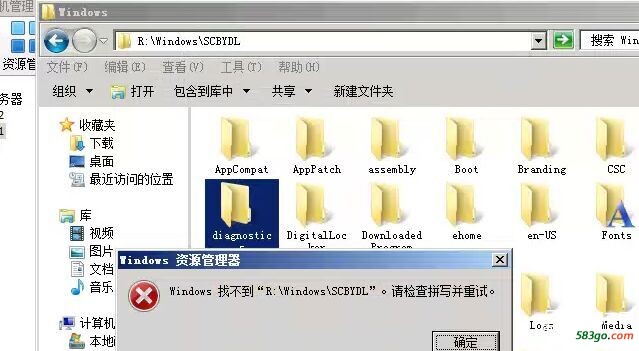

然后就和这个目录拖布了干系,服务器上挂载,并没有发现这个文件,证明还是后来生成的,但是没有关系,可以试着,创建一个没有权限的同名文件夹占位,看看有没有报错,当然运气比较好,刚好有

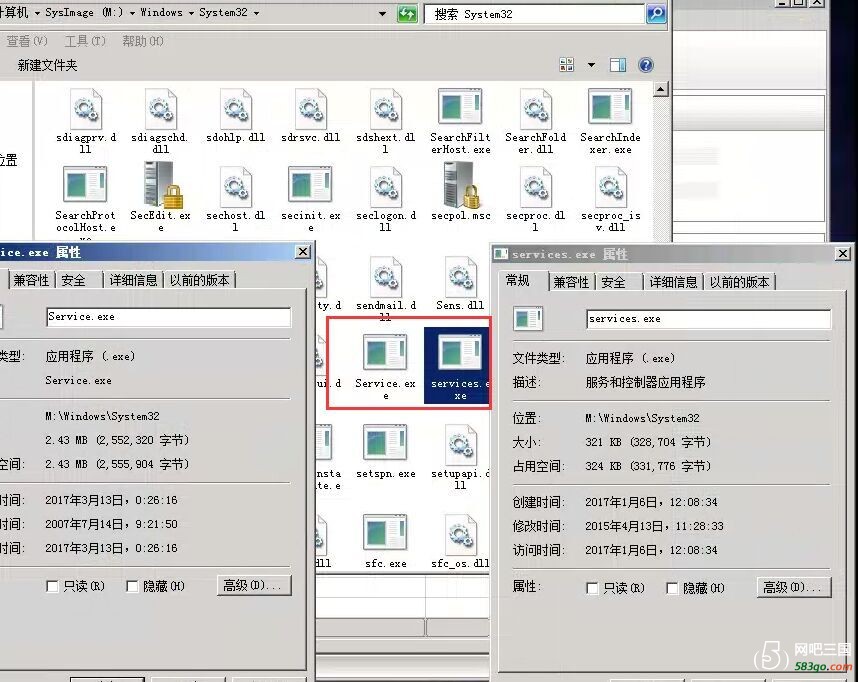

系统本身确实有个service.exe 但是本身这个文件是版权之类的信息的,并且首写是小写,这里伪造的手写是大写,挂包之后,在服务器上看到了这个文件,时间也是前不久创建的,所以直接改名,然后正常了。因为时间关系,并没有继续往后看了,但是基本上这就是下发程序了,接下来可能就需要看看这个程序是如何启动。。。

|